Les attaques de cybersécurité sont en hausse, et ce sont de plus en plus les petites entreprises qui sont ciblées.

La cybercriminalité est une industrie de plusieurs milliards de dollars qui englobe une large gamme de menaces, de la fraude au vol d’identifiants. La plupart de ces attaques proviennent d’attaques de phishing — des arnaques qui essaient de vous tromper pour révéler des données sensibles ou télécharger un logiciel malveillant. Le groupe de travail anti-phishing (APWG) a enregistré plus de 1 million d’attaques de phishing(nouvelle fenêtre) au quatrième trimestre 2023 seulement — un total sans précédent.

Les petites entreprises peuvent penser qu’elles sont trop petites pour être une cible, mais elles sont de plus en plus vulnérables en raison de l’augmentation des cyberattaques automatisées, selon Forbes(nouvelle fenêtre). Les cybercriminels utilisent des logiciels pour scanner internet à la recherche de cibles faciles, trouvant souvent des petites entreprises ayant des réseaux moins sécurisés. Les conséquences financières peuvent être dévastatrices.

La société de sécurité les estimations de Kaspersky(nouvelle fenêtre) concernant le coût des cyberattaques pour les petites et moyennes entreprises s’élèvent à environ 86 500 $ par attaque et à « un montant stupéfiant » de 861 000 $ pour les grandes entreprises. Ces chiffres incluent les pertes commerciales, les dépenses en relations publiques, le paiement des informaticiens pour résoudre le problème, etc.

Cet article propose des stratégies simples et faciles à mettre en œuvre pour protéger votre petite entreprise contre les cyberattaques, ce qui pourrait vous faire économiser de l’argent à long terme.

- Comment prévenir le phishing

- Comment prévenir les violations de données

- Gardez votre entreprise en sécurité avec Proton

Comment prévenir le phishing, la plus grande menace pour votre entreprise

Une prévention efficace nécessite une approche vaste pour protéger votre entreprise. Cela inclut de solides défenses anti-malware, des politiques de sécurité solides (avec une formation et une éducation appropriées pour le personnel), et un monitoring continu de vos systèmes.

Déployé dans le cadre d’une approche holistique de la cyberdéfense, Proton Mail est un service de messagerie électronique chiffré qui peut aider à protéger votre équipe contre certaines des menaces les plus courantes basées sur l’email.

Utilisez des alias hide-my-email

Un moyen efficace de se défendre contre les attaques par e-mail est de limiter le nombre de personnes qui connaissent votre véritable adresse e-mail.

Proton vous permet de créer plusieurs adresses e-mail (y compris des adresses e-mail utilisant le domaine personnalisé de votre entreprise avec un plan Proton Business). De plus, les alias hide-my-email dans Proton Mail sont un moyen de protéger votre identité, de contrôler le spam et de prévenir le phishing.

Les alias hide-my-email sont des adresses e-mail uniques, générées aléatoirement, que vous pouvez partager publiquement au lieu de votre véritable adresse e-mail, ce qui signifie que vous pouvez créer des comptes, recevoir des e-mails et répondre dans votre boîte de réception Proton Mail sans révéler votre identité.

Lorsque vous créez un compte pour un service en ligne, par exemple, vous pouvez fournir un alias hide-my-email pour éviter d’être suivi ou attaqué par des hackers si votre adresse e-mail est jamais exposée lors d’une fuite de données. Avec les alias hide-my-email, vous pouvez facilement les désactiver s’ils sont jamais divulgués.

Vous pouvez créer jusqu’à 10 alias hide-my-email avec un plan Proton Mail Essentials et 20 avec un plan Proton Mail Professional. Proton Business Suite vous donne un nombre illimité d’alias à créer autant que vous le souhaitez. Vous trouverez vos alias « hide-my-email » dans notre nouveau Centre de sécurité dans Proton Mail.

En savoir plus sur les alias hide-my-email avec Proton Mail

Vérifier les liens avant de cliquer dessus

Une stratégie utilisée par les attaquants consiste à intégrer des liens malveillants dans des e-mails qui semblent provenir de sources réputées.

Il existe une défense contre le phishing simple mais efficace dans toutes nos applications. Nos applications vous demandent de confirmer que vous souhaitez ouvrir un lien externe provenant d’un e-mail. Nous vous conseillons vivement de saisir toujours cette occasion pour lire le lien complet afin de vérifier s’il est authentique.

En savoir plus sur la confirmation de lien

Vérification d’adresse

Cette fonction avancée est comme partager un mot magique ou une poignée de main secrète avec vos collègues, clients ou contacts, qui confirme qu’ils sont ce qu’ils prétendent être. Cela empêche les hackers de manipuler les clés de chiffrement pour intercepter des messages.

Votre compte Proton Mail vous permet de faire confiance manuellement à une “poignée de main secrète” — ou clé PGP — pour des contacts spécifiques.

En savoir plus sur la vérification d’adresse

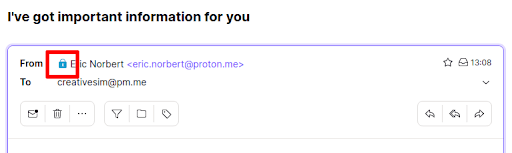

Icônes de verrouillage

Proton Mail simplifie la vérification si un e-mail entrant est chiffré et sécurisé. Le chiffrement de bout en bout et le chiffrement zéro accès garantissent qu’aucune attaque de cybersécurité contre les serveurs Proton ne peut révéler vos e-mails, fichiers, contacts et autres données.

Vous pouvez identifier l’état de chiffrement des e-mails que vous recevez en faisant attention aux icônes de verrouillage affichées sur chaque e-mail.

- Un verrou bleu signifie que le e-mail sécurisé a été envoyé d’une adresse Proton Mail. Il n’est pas possible de usurper des e-mails à partir de comptes Proton Mail.

- Si votre organisation utilise Proton Mail, cela garantit également que quelqu’un au sein de votre organisation a envoyé l’e-mail.

- Un verrou vert indique un message signé PGP. Une signature PGP garantit que l’expéditeur est authentique et que le message n’a pas été altéré.

- Un verrou bleu ou vert avec une coche indique que vous avez manuellement choisi des clés de confiance pour ce contact (vérification d’adresse).

En savoir plus sur comment vérifier l’état de chiffrement à l’aide d’icônes de verrouillage

En savoir plus sur comment vous protéger contre les attaques de phishing

Protégez vos mots de passe

Les hackers ciblent souvent et volent des bases de données remplies de mots de passe utilisateurs, ce qui peut s’avérer dommageable pour une petite entreprise avec des ressources limitées.

Si vos employés réutilisent des mots de passe sur différents comptes, une seule violation peut entraîner plusieurs comptes compromis, y compris un compte professionnel contenant des informations précieuses. Une fuite peut causer des dommages irréversibles.

Un gestionnaire de mots de passe fiable peut aider à éviter cela. Avec Proton Pass, vous et vos employés pouvez générer des mots de passe forts et uniques pour chaque compte afin de limiter les chances qu’une violation se produise. Un compte Proton for Business vous donne accès à Proton Pass, qui comprend 50 coffres-forts et des alias illimités.

Si les hackers parviennent à voler vos identifiants de connexion, avoir une authentification à deux facteurs (A2F) ajoute une couche de sécurité supplémentaire pour garder votre entreprise en sécurité en exigeant non seulement un mot de passe mais également un second facteur — comme un code unique sur votre téléphone — pour accéder à un compte. Proton Pass comprend un authentificateur à deux facteurs intégré.

Et les utilisateurs Proton for Business peuvent même imposer A2F pour toute une équipe, permettant aux propriétaires d’entreprise d’imposer une norme de sécurité plus élevée.

Proton Sentinel

Tout utilisateur d’un compte Proton Mail Professional ou Proton Business Suite a accès à notre programme à haute sécurité Proton Sentinel, qui fonctionne pour Proton Mail et Proton Pass et a bloqué des milliers d’attaques de piratage de compte depuis son lancement en août 2023.

Proton Sentinel empêche les attaquants d’accéder à vos données même s’ils ont réussi à voler votre nom d’utilisateur et votre mot de passe Proton. C’est une fonction que vous ne trouverez pas chez d’autres fournisseurs de messagerie électroniques populaires.

En utilisant l’intelligence artificielle et l’expertise humaine, Proton Sentinel détecte rapidement et bloque les tentatives suspectes de prise de contrôle de comptes, s’appuyant sur les connaissances que les développeurs Proton ont découvertes lors de la construction de systèmes anti-abus protégeant plus de 100 millions de comptes.

En savoir plus sur Proton Sentinel

Comment prévenir les violations de données

Une violation de données se produit lorsque des informations sensibles détenues par une entreprise sont mises à disposition de manière non autorisée. Les violations de données peuvent entraîner un accès aux informations qui devraient être privilégiées sur le fonctionnement interne de votre entreprise par des concurrents. Cependant, les violations de données les plus dévastatrices, les plus médiatisées et les plus courantes sont celles où une entreprise divulgue des informations personnelles appartenant aux utilisateurs et aux clients.

Par exemple, en juillet 2022, Uber a admis avoir connu une violation de données en 2016(nouvelle fenêtre) qui a touché 57 millions de passagers et de conducteurs et qui a payé les attaquants 100 000 $ pour garder la fuite secrète. Encore plus dramatiquement, T-Mobile a subi une violation de données en 2021 qui a affecté environ 76 millions d’utilisateurs, entraînant un règlement de 350 millions de dollars dans une action collective(nouvelle fenêtre).

Mais il existe plusieurs étapes que vous et vos employés pouvez suivre pour sécuriser vos données et prévenir des violations similaires à moindre échelle.

Utilisez le chiffrement chaque fois que possible

Les e-mails envoyés entre utilisateurs Proton sont chiffrés de bout en bout (E2EE). Il est également possible d’envoyer des e-mails E2EE à des utilisateurs non Proton en utilisant PGP ou des e-mails protégés par mot de passe. Cela signifie qu’ils sont chiffrés sur votre appareil et ne peuvent être lus que par le destinataire prévu. Personne d’autre, y compris nous, ne peut les lire.

Nous n’avons aucun contrôle sur la façon dont les e-mails non E2EE envoyés à des personnes qui n’utilisent pas Proton Mail sont stockés sur les serveurs de leur fournisseur, mais lorsqu’ils sont stockés sur nos serveurs, ils sont sécurisés grâce au chiffrement zéro accès. C’est-à-dire qu’ils sont chiffrés avec votre clé publique, donc seul vous pouvez les déchiffrer. Encore une fois, personne d’autre, y compris nous, ne peut les lire.

Contrairement aux autres services de messagerie qui peuvent déchiffrer les données sur leurs serveurs, Proton ne conserve pas de clés de déchiffrement, ce qui signifie que s’il y avait une fuite de données, aucun hacker ne pourrait obtenir autre chose que des fichiers chiffrés, qui sont inutiles sans votre mot de passe.

En savoir plus sur le fonctionnement d’une messagerie chiffrée(nouvelle fenêtre)

En savoir plus sur la façon d’éviter une fuite de données

Former les employés

Aucune des étapes de cet article n’aura d’impact si vos employés ne sont pas formés à les mettre en œuvre. Vos employés sont la première et la dernière ligne de défense contre les cyberattaques.

Élaborer des directives utiles et claires pour votre personnel, détaillant les sanctions en cas de violation de la politique de l’entreprise, est essentiel pour tout plan de cybersécurité efficace. Cela signifie que tous les employés devraient bien connaître non seulement les attaques de phishing, mais aussi les bonnes pratiques en matière de mots de passe forts, les services chiffrés, et à qui ils doivent s’adresser pour obtenir de l’aide.

Au minimum, utiliser Proton Mail pour les communications professionnelles de votre organisation est une solution simple et efficace pour protéger votre équipe et vos données précieuses.

Pour savoir comment Proton Mail peut aider à protéger votre entreprise, contactez notre équipe commerciale à [email protected].

Protégez votre entreprise avec Proton

Alors que d’autres entreprises sont conçues pour créer de la valeur pour les entreprises qui font de la publicité, notre modèle économique est très différent. Tous nos revenus proviennent d’abonnés qui choisissent d’augmenter leur espace de stockage et d’accéder à des fonctionnalités supplémentaires. Ce modèle économique exige que nous priorisions la vie privée et la sécurité de notre communauté avant tout, et nous avons conçu l’ensemble de la plateforme pour refléter cela. Chaque fonctionnalités a été conçue pour protéger vos données précieuses.

Proton n’est pas né dans la Silicon Valley. Il a été lancé suite à une campagne de financement participatif par des scientifiques qui se sont rencontrés au CERN (l’Organisation européenne pour la recherche nucléaire) avec pour mission de lutter pour un internet qui soit privé par défaut.

Nous avons construit Proton pour servir cette mission, qui inclut l’aide à la protection de votre petite entreprise avec des outils faciles à utiliser pouvant prévenir des attaques dévastatrices menaçant votre existence.